Solutions

Solutions

-

-

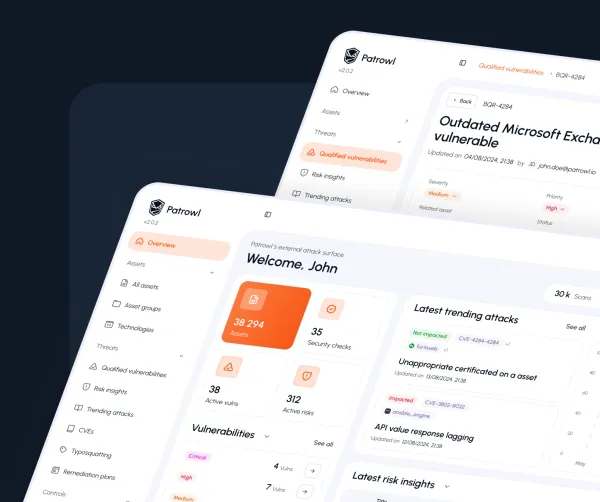

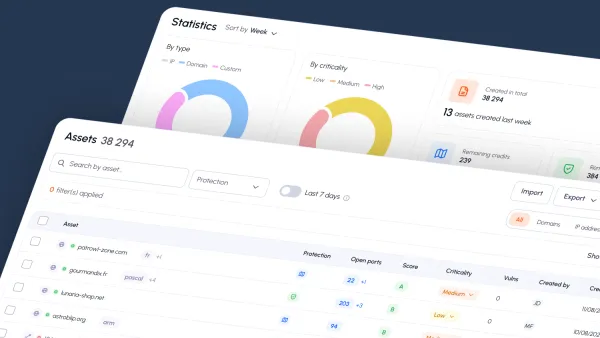

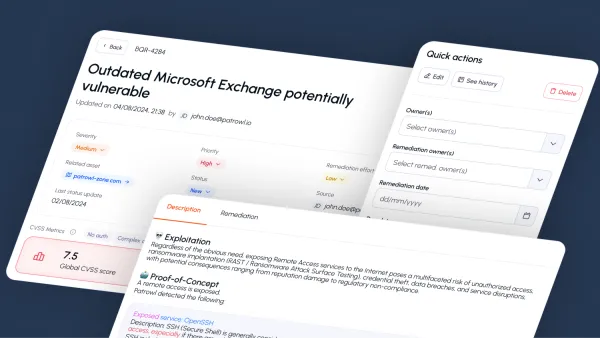

Gestion de la surface d'attaque externe (EASM)

Découvrez et surveillez tous vos actifs exposés sur Internet.

-

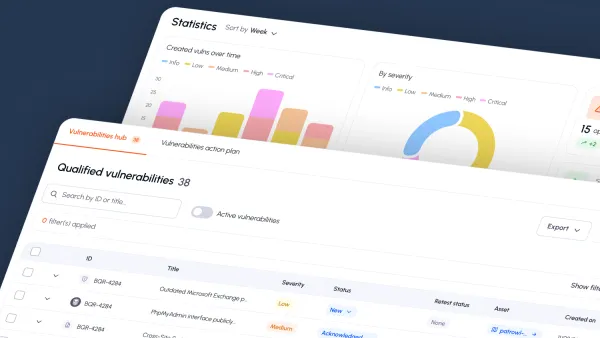

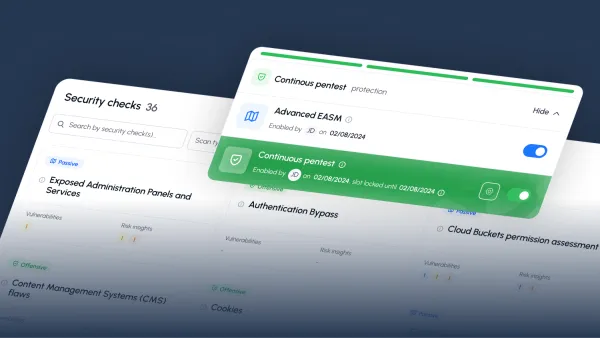

Pentest hybrid automatisé en continu

Simulez des attaques réelles pour tester en continu vos défenses.