Plateforme

N°1 français

Et si le pentest devenait enfin simple, continu et fiable ?

Applications, sites web, APIs… Patrowl réinvente le pentest externe pour le rendre vraiment efficace face aux menaces actuelles.

Notre solution unique associe automatisation continue et validation humaine pour transformer chaque alerte en information claire, priorisée et adaptée à vos enjeux métiers.

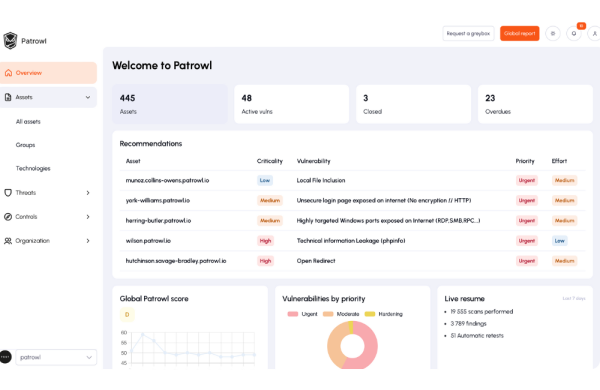

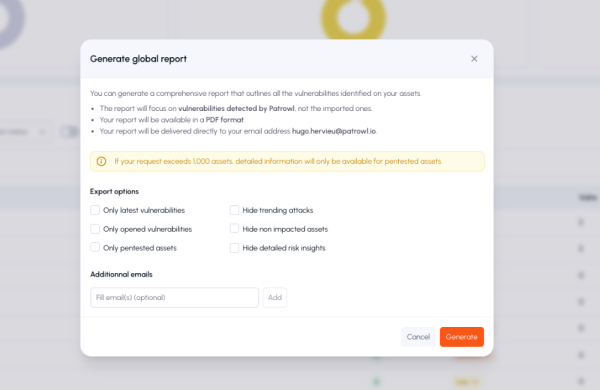

Rapports détaillés : générez à tout moment et vérifiez vos corrections.

Pentest sans risque : aucun impact sur la production, même pour les actifs sensibles.

Expertise garantit avec nos pentesters certifiés: OSCP, OSWE, CEH pour 0 faux positif.

Priorisation intelligente : testez uniquement ce qui est critique, sans surcharge inutile.

Visibilité continue : surveillez en temps réel votre surface d’attaque externe (shadow IT, actifs oubliés).

Recommandations actionnables : corrigez rapidement avec nos conseils d’experts.

Focalisez sur vos réelles missions

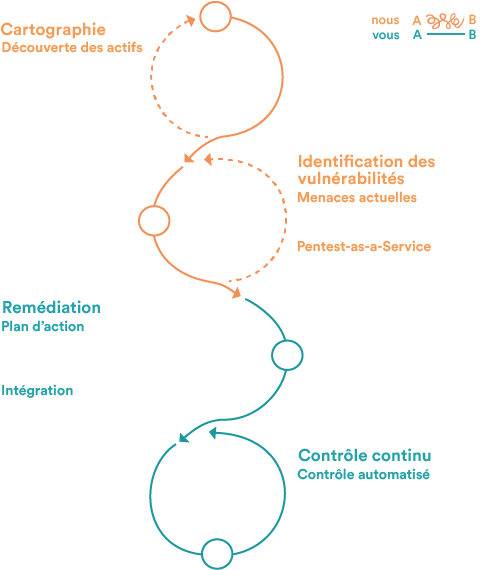

Votre pentest en 4 étapes clés, simples et rapides

Nous priorisons vos vulnérabilités et vous fournissons des correctifs concrets, pour que vous puissiez vous concentrer sur l’essentiel : la remédiation.

Cartographiez dynamiquement tous vos actifs exposés, y compris le Shadow IT

Détectez en continu vulnérabilités et failles avec validation humaine

Priorisez les remédiations grâce à des recommandations claires, directement intégrées à vos outils

Contrôlez l’efficacité des corrections et automatisez la relance des tests

Déclenchez un pentest au bon moment

Sécurisez

vos sites, applications et APIs dès le départ

Vérifiez

la sécurité de votre existant ou après des changements

Préparez

vos audits de conformité et montrez patte blanche

Répondez

aux exigences de vos clients ou partenaires

Maintenez

un contrôle continu sur ce qui compte vraiment

Intégrez

en toute sécurité de nouvelles entités ou filiales

Sécurisez tout ce que vous exposez sur Internet

Avec Patrowl, vous bénéficiez d’une couverture complète sur tous vos actifs exposés :

Applications web et sites : vulnérabilités XSS, injections, cookies mal configurés…

Ports et services ouverts : détection des services exposés et mal configurés.

DNS et messagerie : configuration SPF, DKIM, DMARC, sécurité des domaines.

Certificats SSL/TLS : validité, configuration, algorithmes utilisés.

APIs et apps mobiles : tests REST, GraphQL, apps Android/iOS.

Infrastructures cloud exposées : interfaces web, IP publiques, buckets ouverts…

Une gestion des vulnérabilités web conforme

Patrowl sécurise vos actifs selon les standards internationaux et fournit des rapports exploitables validés par des experts certifiés.

Exigences des régulateurs :

DORA, NIS2, CyberScore, Programme CaRE, ISO 27001

Référentiels de tests :

OWASP Top 10, PTES, OSSTMM, MITRE ATT&CK, NIST 800-115

Experts certifiés :

SANS GIAC (GPEN, GWAPT, GXPN), OSCP, OSWE

Solution sécurisée

Incluant un accès sécurisé (chiffrement et authentification par MFA ou SSO)

Rapports de rémédiation et de suivis

Rapport PDF structuré, envoyé par email, pour une remédiation rapide et une conformité assurée.

Hiérarchisation des failles: selon exploitabilité, impact métier (CVSS v3.1) et contexte applicatif.

Plan de remédiation détaillé :

- IoC associés (indicateurs de compromission)

- Recommandations concrètes adaptées à vos technologies

- Classification standardisée (OWASP Top 10, SANS CWE)

- Détails techniques exploitables : exemples de requêtes/payloads, risques métiers.

N°1 français

Comment fonctionnent nos pentests automatisés ?

Chez Patrowl, nos pentests automatisés orchestrent en continu des contrôles de sécurité avec un niveau technique supérieur à un test manuel classique.

Pentest hybride : automatisation rapide, validation humaine pour des résultats fiables.

Notre moteur, développé en interne depuis 2018, intègre tous les outils et techniques de tests d’intrusion, mis à jour en permanence par nos experts.

Nos pentesters certifiés enrichissent chaque jour nos contrôles avec de nouvelles techniques issues de leur veille sur les vulnérabilités émergentes.

Vous bénéficiez ainsi d’une couverture technique toujours à jour, indépendante des disponibilités humaines, pour des résultats fiables, exploitables et réellement alignés avec vos enjeux métiers.

Une solution française reconnue

Grand Prix InCyber Europe (FIC) 2025

Prix Innovation – Assises de la Cybersécurité

Label France Cybersecurity

Mention dans le Radar Cybersécurité Wavestone

100 % de renouvellement client en 2024

De nombreux partenaires : CANUT, S.A.L.O.H.M.E par C.A.I.H, OVH Cloud, CyberAngel, Hackuity

Pourquoi Patrowl

0 Faux positif assuré

pour vous permettre vous concentrer sur les vulnérabilités qualifiées

Simplicité : 0 setup

Saas sans maintenance ni programmation côté client

Accompagnement

à la mise en service et Customer Success dédié

Intégration

avec votre logiciel de ticketing personnalisé via AP

Nos offres

Nos offres

Anticipez les attaques avant qu’elles ne surviennent. Passez du test ponctuel au contrôle permanent.

Advanced EASM

Votre surface d’attaque, sous contrôle permanent.

Analyse et surveillance de vos actifs exposés (certificats, applications, messageries, identifiants).

Détection en temps réel des Shadow IT et services oubliés.

Priorisation des corrections selon les vulnérabilités activement exploitées (CISA KEV).

Réduction rapide de votre surface d’attaque grâce à une remédiation automatisée.

Continuous Pentest

Automatisez vos pentests, identifiez les vraies failles.

Cartographie dynamique et à jour de votre surface d’attaque.

Pentests automatisés validés par des experts certifiés pour 0 faux positif.

Tests continus sur les applications, services exposés, ports, protocoles et sous-domaines.

Priorisation des vulnérabilités selon leur criticité métier et leur exploitabilité.

Rapports détaillés et recommandations pour une remédiation rapide et efficace.

Vos questions les plus posées :

Quels types de vulnérabilités Patrowl est capable de détecter ?

Patrowl couvre l’ensemble des vulnérabilités présentes sur une surface d’attaque externe, réparties en trois grandes catégories :

Les vulnérabilités connues (CVE, CNNVD, etc.)

Patrowl surveille en continu les bases de vulnérabilités publiques (comme les CVE) et vous alerte dès qu’une faille impacte vos actifs exposés. En tant que CERT, nous assurons une détection rapide et précise.

Les vulnérabilités spécifiques ou non référencées (non-CVE)

Ce sont les failles les plus fréquentes et souvent les plus critiques. Issues d’erreurs humaines (mauvaises configurations, accès par défaut, injections, mots de passe faibles, etc.), elles ne sont généralement pas publiées dans les bases CVE, mais sont largement exploitées par les attaquants. Patrowl les identifie grâce à son moteur d’analyse comportementale.

Les vulnérabilités 0-Day

Dans certains cas, notre automatisation et notre expertise nous permettent d’identifier des failles 0-Day (non encore publiées) sur des produits ou plugins. Patrowl en assure alors la responsabilité de divulgation coordonnée avec l’éditeur, tout en vous fournissant des mesures de protection temporaires jusqu’à la publication du correctif.

Quels sont les types d'actifs pris en charge par Patrowl ?

Patrowl peut surveiller et tester :

Adresses IP / sous-réseaux IP

Systèmes autonomes (AS)

Noms de domaine et zones DNS (second niveau, sous-domaines)

Enregistrements DNS (MX, SPF, DMARC, NS, etc.)

FQDN, URL, pages web spécifiques

Comptes Cloud publics (AWS, Azure, GCP, etc.)

Adresses e-mail professionnelles

Mots-clés personnalisés (nom d’entreprise, marque, produit, formule…)

Quelle est la différence entre Patrowl et un scanner de vulnérabilité ?

Patrowl va bien au-delà d’un scanner de vulnérabilités. Là où ces outils se limitent à détecter des CVE sur un périmètre fixe et nécessitent une forte expertise, Patrowl automatise une surveillance continue, complète et intelligente : vulnérabilités (CVE, OWASP…), défauts de configuration, fuites de données, cartographie dynamique de votre exposition Internet.

Notre avantage clé : des pentesters internes valident chaque vulnérabilité détectée pour confirmer qu’elle est réellement exploitable. Résultat : zéro faux positif, uniquement des alertes pertinentes, avec des remédiations détaillées, concrètes et adaptées aux non-experts.

Comment assurez-vous le zéro faux positif ?

Toutes les vulnérabilités remontées par Patrowl sont pré-qualifiées automatiquement par plusieurs critères dont :

La criticité technique de la vulnérabilité : CVSSv3

La criticité de l’actif

Le niveau d'exposition de l'actif

L’origine de la vulnérabilité

Les vulnérabilités sont ensuite validées par un opérateur offensif.

Quels sont les limites des test d'intrusions ponctuels ?

Un pentest, ou test d’intrusion, consiste à simuler des attaques pour identifier des failles de sécurité. Contrairement aux scanners, il est réalisé par des experts en cybersécurité et inclut une analyse approfondie.

Limites des pentests

Fréquence limitée : réalisés ponctuellement, souvent une ou deux fois par an, ils sont inefficaces face à l’évolution rapide des cybermenaces.

Coût élevé : leur réalisation par des experts entraîne des coûts importants, rendant leur utilisation régulière difficile pour de nombreuses entreprises.

Manque de suivi : après le rapport initial, peu de solutions incluent un suivi continu pour garantir que les vulnérabilités identifiées sont corrigées.